1、基本情况

近日发现一批针对政府和企业的钓鱼邮件攻击,攻击者假冒某知名快递公司邮箱给客户发送电子发票。通过伪造邮件中的危险附件和链接将目标诱骗到钓鱼网站,骗取企业帐号密码。

2、攻击原理

攻击者伪造某知名快递公司客服发送邮件,声称邮件提供的是电子发票。但用户点击后,用户并没有下载到PDF或JPG格式的电子发票,而是跳转到假冒该快递公司的钓鱼网站。本例中点击会跳转到mongolkhaan.mn的域名。

收到的典型钓鱼邮件如下图所示

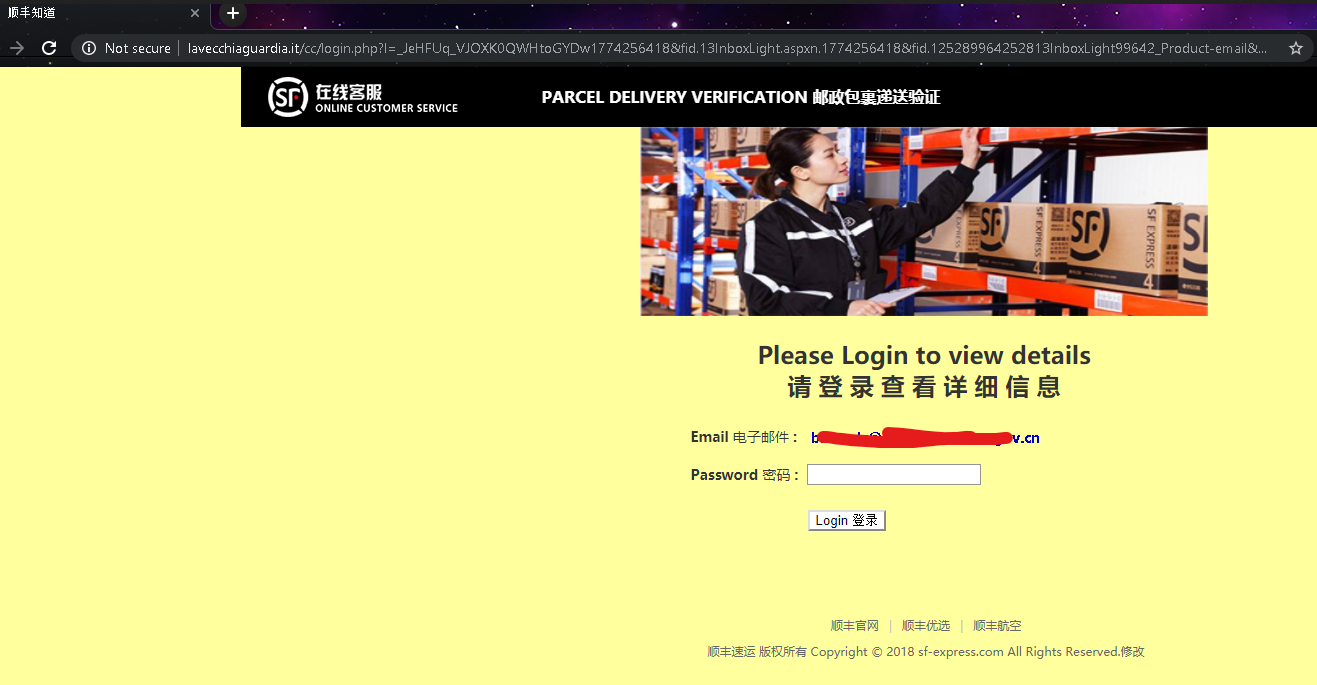

假冒某快递公司的钓鱼网站如下图所示:

本例中的攻击者使用的发件人邮件为no-reply@sf-express.com,这是攻击者伪造的邮箱地址。而sf-express.com 确实是某快递公司使用的官方域名,此类伪造邮箱的攻击容易让安全意识不足的人中招。若用户不加区分,在钓鱼网站中试图提交自己的用户名密码,这些数据就会被钓鱼网站获得。

而伪造邮箱攻击,门槛并不算高。对于某些不支持SPF(Sender Policy Framework)的邮箱系统,利用kali上的swaks工具,很容易伪造发件人。

然后就可以收到邮件了:

其他类似冒充某知名快递企业的钓鱼邮件还有:

钓鱼页面:

3、影响范围

此次钓鱼邮件攻击主要针对政府和企业用户

4、处置建议

1) 不要打开陌生的邮件,对于不太确定的邮件,首先要考虑会不会是钓鱼邮件,对于邮件中的链接,不点击是最安全的查阅方式。

2) 对于不确定的邮件,谨记不要泄露任何个人和公司的相关信息。企业内网用户记住不应在注册互联网服务时,使用企业或机构邮箱。在任何网站输入密码前都需要确认是否为官方网站。

3) 保持杀毒软件实时开启,拦截可能的病毒及钓鱼网站攻击。

5、参考链接

1) https://www.mongolkhaan.mn/

2) http://lavecchiaguardia.it/