1、基本情况

Oracle于4月17日发布安全公告。该安全公告披露WebLogic服务器存在多个高危漏洞,影响到多个WebLogic组件。攻击者利用漏洞可远程获取WebLogic服务器权限。

2、漏洞描述

WebLogic是Oracle 公司出品的基于JavaEE 架构的中间件,用于开发、集成、部署和管理大型分布式Web 应用、网络应用和数据库应用。本次Oracle官方披露的WebLogic服务器存在的多个高危漏洞,包括远程代码执行、任意文件上传、反序列化等,若被利用,可能导致WebLogic服务器权限被获取。

漏洞危害等级:

CVE-2019-2658:严重;

CVE-2019-2646:严重;

CVE-2019-2645:高危;

CVE-2018-1258:高危;

CVE-2019-2647:高危;

CVE-2019-2648:高危;

CVE-2019-2649:高危;

CVE-2019-2650:高危;

CVE-2019-2618:中危;

CVE-2019-2568:中危;

CVE-2019-2615:中危。

3、影响范围

1) 受影响的组件:

WLS Core Components

WLS Core Components (Spring Framework)

EJB Container

WLS - Web Services

2) 受影响版本:

WebLogic 10.3.6.0

WebLogic 12.1.3.0

WebLogic 12.2.1.3

4、处置建议

1) 升级补丁:

Oracle官方更新链接地址:https://www.oracle.com/technetwork/security-advisory/cpuapr2019-5072813.html。

2) 禁用T3协议:

具体操作:

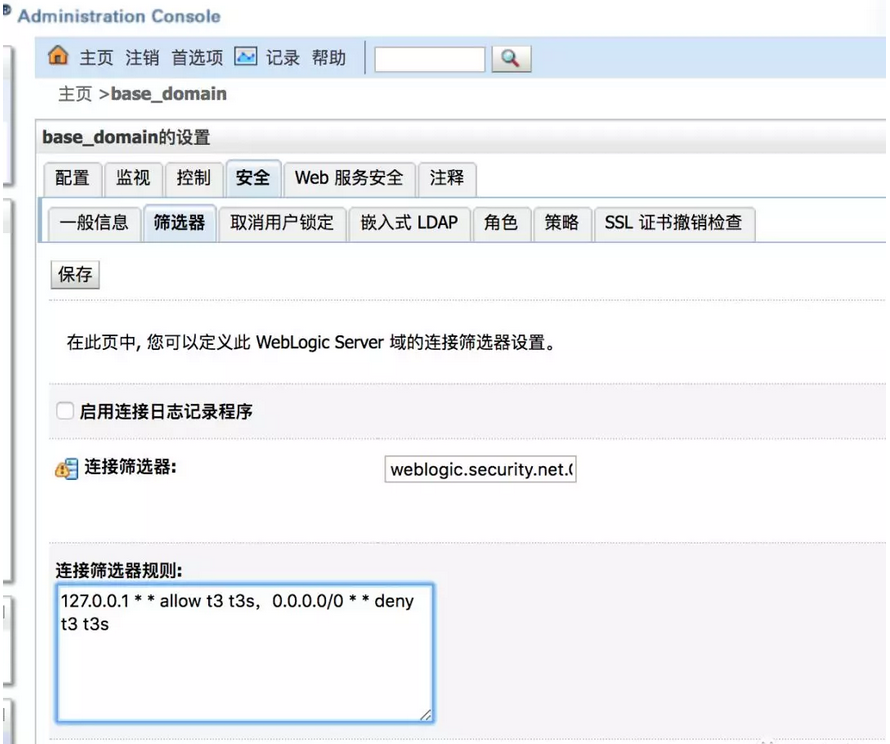

进入WebLogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。

在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则中输入:127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s(t3和t3s协议的所有端口只允许本地访问)。

3) 保存后需重新启动,规则方可生效:

5、参考链接

1) https://www.oracle.com/technetwork/security-advisory/cpuapr2019-5072813.html